Охоронна компанія AVG, добре відома своїми безкоштовними та комерційними продуктами безпеки, що пропонують широкий спектр гарантій та послуг, пов’язаних із безпекою, нещодавно поставила під загрозу мільйони користувачів Chrome, зруйнувавши безпеку Chrome принципово в одному із своїх розширень для Інтернету. браузер.

AVG, як і багато інших охоронних компаній, що пропонують безкоштовні продукти, використовує різні стратегії монетизації, щоб отримувати прибуток від своїх безкоштовних пропозицій.

Однією частиною рівняння є спонукання клієнтів до оновлення до платних версій AVG, і на деякий час це був єдиний спосіб, який працював для таких компаній, як AVG.

Безкоштовна версія працює чудово сама по собі, але використовується для реклами платної версії, яка пропонує розширені функції, такі як анти-спам або покращений брандмауер.

Охоронні компанії почали додавати до своїх безкоштовних пропозицій інші потоки доходів, і один із найвизначніших останніх часів передбачав створення розширень браузера та маніпулювання пошуковою системою за замовчуванням, домашньою сторінкою та новою сторінкою вкладок, яка йде разом із нею. .

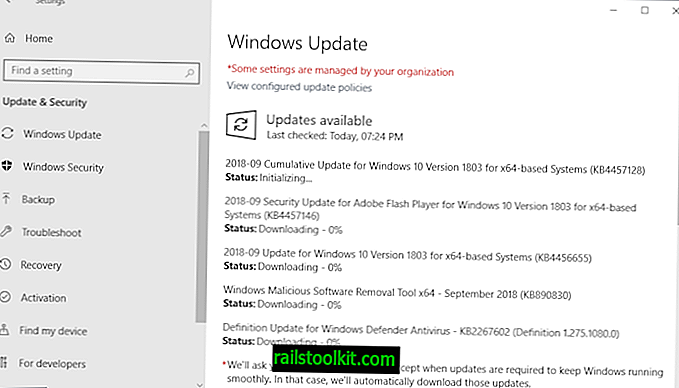

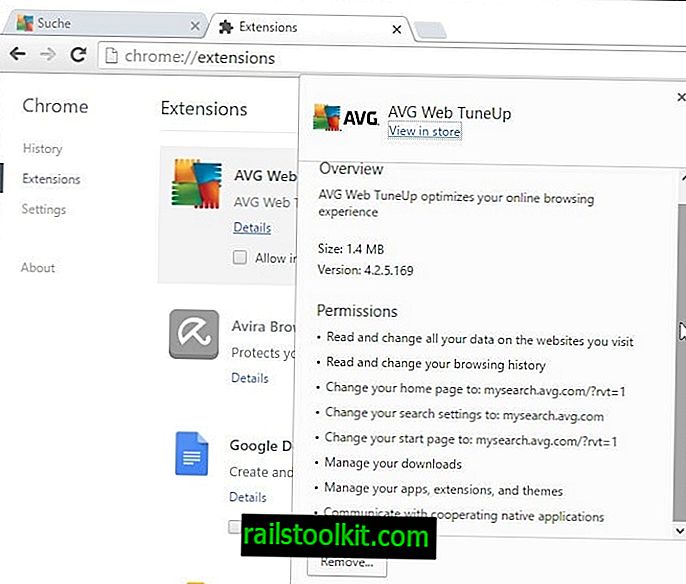

Клієнти, які встановлюють програмне забезпечення AVG на свій ПК, в кінцевому підсумку отримують підказку щодо захисту своїх браузерів. Клацання кнопки ОК в інтерфейсі встановлює AVG Web TuneUp у сумісні браузери з мінімальною взаємодією з користувачем.

За даними веб-магазину Chrome, розширення має понад 8 мільйонів користувачів (за власними статистичними даними Google майже дев'ять мільйонів).

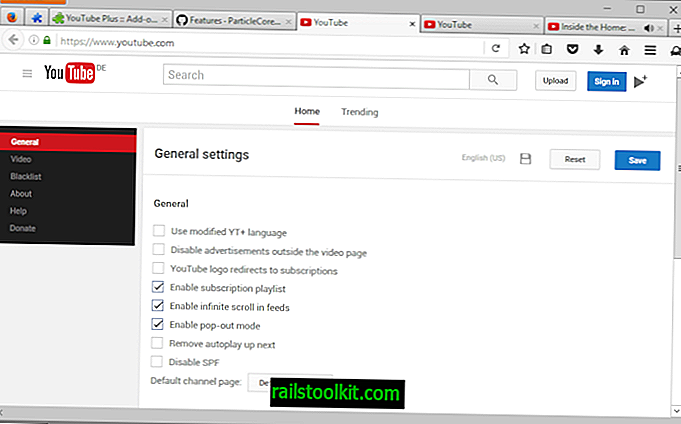

Це змінює домашню сторінку, нову сторінку вкладки та постачальника пошуку за замовчуванням у веб-браузері Chrome та Firefox, якщо вони встановлені в системі.

Розширення, яке встановлює, вимагає восьми дозволів, включаючи дозвіл на "читання та зміну всіх даних на всіх веб-сайтах", "завантаження файлів", "спілкування з натурними програмами, що співпрацюють", "керування програмами, розширеннями та темами" та зміна домашньої сторінки, налаштування пошуку та початкова сторінка на користувацьку сторінку пошуку AVG.

Chrome помітить зміни та запропонує користувачам, які пропонують відновити налаштування до попередніх значень, якщо зміни, внесені розширенням, не призначені.

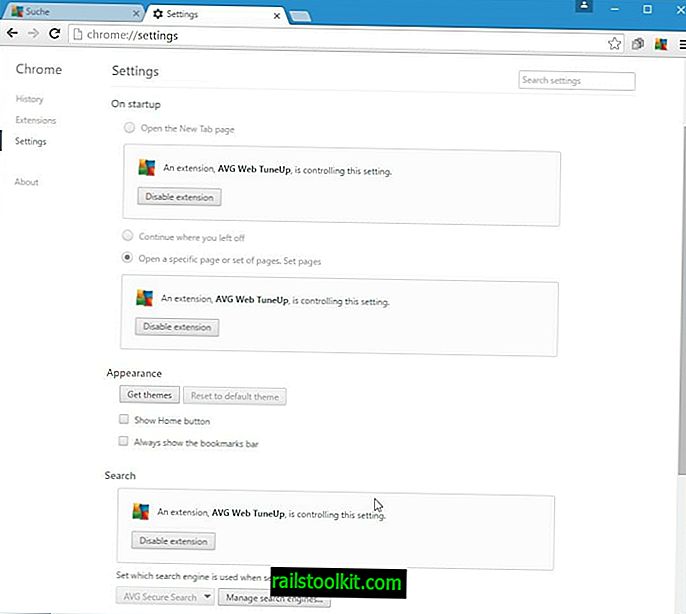

З установкою розширення виникає досить багато проблем, наприклад, він змінює налаштування запуску на "відкрити конкретну сторінку", ігноруючи вибір користувачів (наприклад, продовжити останній сеанс).

Якщо це недостатньо погано, досить важко змінити зміни налаштувань, не вимикаючи розширення. Якщо ви перевірите налаштування Chrome після встановлення та активації AVG Web TuneUp, ви помітите, що більше не можете змінювати домашню сторінку, запускати параметри або пошукові провайдери.

Основна причина, чому ці зміни вносяться - це гроші, а не безпека користувачів. AVG заробляє, коли користувачі здійснюють пошук і натискають на оголошення в створеній користувальницькій пошуковій системі.

Якщо до цього додати, що компанія нещодавно оголосила в оновленнях політики конфіденційності, що збиратиме та продає - не ідентифікуючі - дані користувачів третім сторонам, ви отримуєте страшний продукт самостійно.

Питання безпеки

15 грудня працівник Google подав звіт про помилку, в якому заявив, що AVG Web TuneUp вимкнув захист веб-сайтів для дев'яти мільйонів користувачів Chrome. У листі до AVG він написав:

Вибачте за мій різкий тон, але я дійсно не в захваті від того, що цей сміття встановлюється для користувачів Chrome. Розширення настільки сильно зламано, що я не впевнений, чи варто мені повідомляти про це як про вразливість, або просити команду зловживання розширення розслідувати, чи це PuP.

Тим не менш, я занепокоєний тим, що ваше програмне забезпечення для відключення веб-безпеки для 9 мільйонів користувачів Chrome, мабуть, щоб ви могли викрасти налаштування пошуку та нову сторінку вкладки.

Можливі кілька очевидних атак, наприклад, ось тривіальний універсальний xss в API «навігації», який може дозволити будь-якому веб-сайту виконувати скрипт у контексті будь-якого іншого домену. Наприклад, napader.com може читати електронну пошту з mail.google.com або corp.avg.com чи будь-чого іншого.

В основному, AVG наражає на небезпеку користувачів Chrome через його розширення, яке, мабуть, повинно зробити веб-перегляд більш безпечним для користувачів Chrome.

AVG відповів виправленням через кілька днів, але його відхилили, оскільки не вирішили проблему повністю. Компанія намагалася обмежити експозицію, лише приймаючи запити, якщо походження відповідає avg.com.

Проблема з виправленням полягала в тому, що AVG перевіряється лише в тому випадку, якщо avg.com був включений у джерело, яке зловмисники могли використовувати, використовуючи піддомени, що включали рядок, наприклад avg.com.www.example.com.

У відповіді Google було зрозуміло, що нагромаджено більше.

Запропонований код не потребує захищеного походження, це означає, що він дозволяє // або // протоколи під час перевірки імені хоста. Через це, мережевий чоловік посередині може перенаправляти користувача на //attack.avg.com та надавати javascript, який відкриває вкладку на захищене https-джерело, а потім вводити в неї код. Це означає, що людина посередині може атакувати захищені https-сайти, такі як GMail, Banking тощо.

Щоб бути абсолютно зрозумілим: це означає, що у користувачів AVG відключений SSL.

Друга спроба оновлення AVG 21 грудня була прийнята компанією Google, але Google поки відключила вбудовані установки, оскільки можливі порушення політики.

Заключні слова

AVG поставила під загрозу мільйони користувачів Chrome, і вперше не вдалося доставити належний патч, що не вирішило проблему. Це досить проблематично для компанії, яка намагається захистити користувачів від загроз в Інтернеті та на місцевому рівні.

Цікаво було б побачити, наскільки корисні чи ні, всі ті розширення програмного забезпечення для безпеки, які встановлюються поряд із антивірусним програмним забезпеченням. Я не був би здивований, якби результати повернулися, що вони завдають більше шкоди, ніж надають користувачам користь.

Тепер ви : яке антивірусне рішення ви використовуєте?